역할 기반 접근 제어(Role-Based Access Control, RBAC)는 역할에 따라 데이터베이스, 스키마, 데이터셋 등에 대한 접근을 제어하는 방식입니다.

이를 통해 조직의 상황에 맞게 유연한 접근 권한 설정이 가능합니다.

기본적으로 HC_UserType_Viewer, HC_UserType_Analyst, Admin 세 가지 역할이 제공되며, 각 역할에 맞게 추가 권한을 부여할 수 있습니다.

기본 역할 부여

먼저, 사용자가 접근할 수 있는 기본 기능과 데이터 범위를 결정합니다.

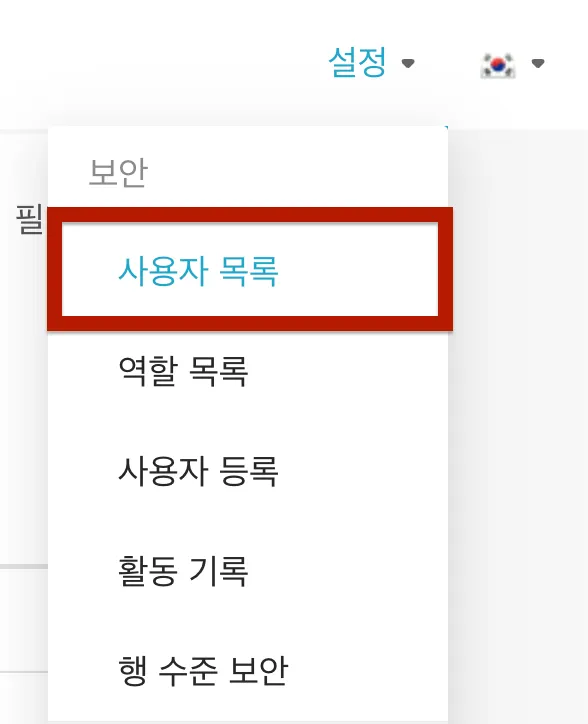

1.

우측 상단의 설정 ▾ → 사용자 목록 메뉴를 클릭합니다.

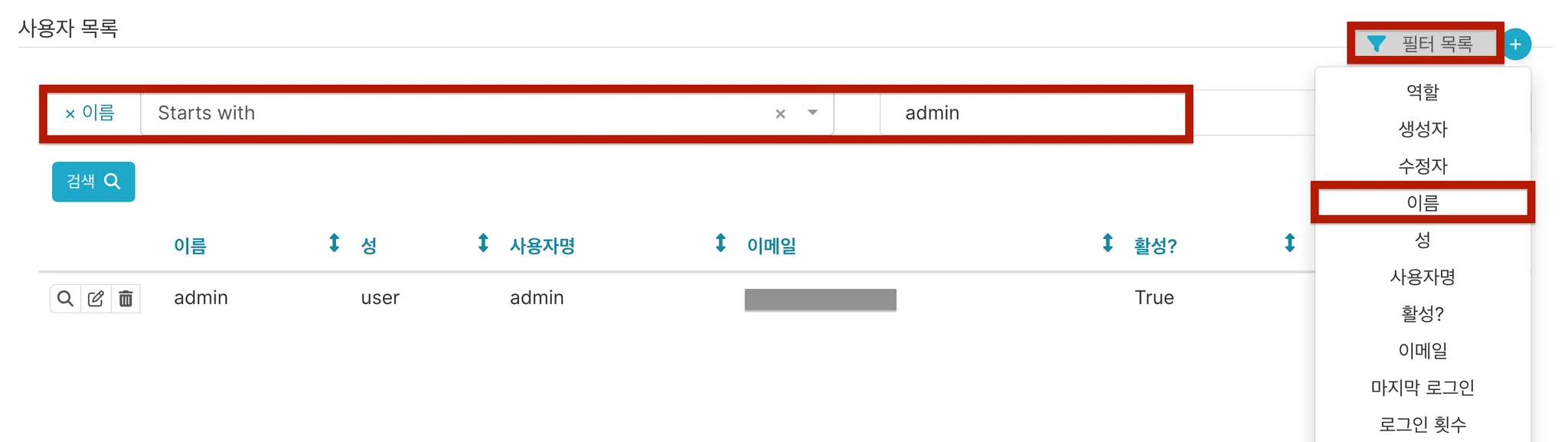

2.

필터 목록에서 조회할 기준을 클릭한 후 조건을 검색하면 사용자를 쉽게 검색할 수 있습니다.

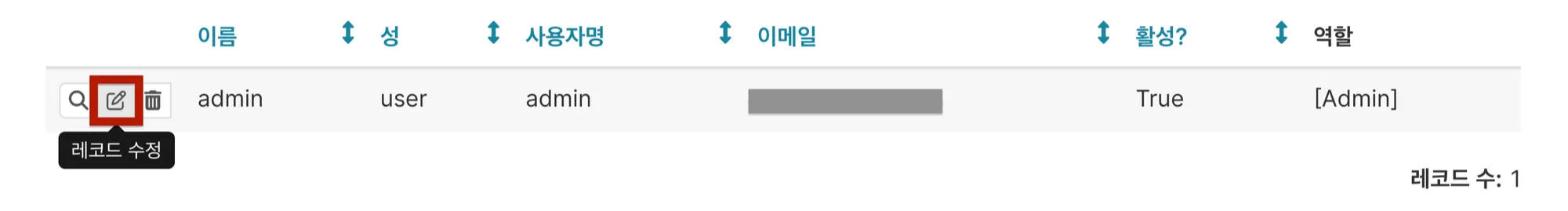

3.

데이터 접근 권한을 부여하려는 사용자의 레코드 수정 아이콘을 클릭합니다.

4.

역할 박스의 빈 영역을 클릭한 후, 사용자에게 HC_UserType_Viewer, HC_UserType_Analyst, Admin 중 하나의 기본 역할을 할당합니다.

역할 | 권한 |

Viewer | HC_UserType_Viewer |

Analyst | HC_UserType_Analyst |

Admin | Admin |

이후, 세부적인 데이터 접근 권한을 추가적으로 설정할 수 있습니다.

데이터 자산 권한 생성 및 부여

조직에 맞는 데이터 자산 권한을 생성하고, 각 사용자가 접근할 수 있는 데이터베이스, 스키마, 데이터셋을 설정합니다.

HC_UserType_Viewer, HC_UserType_Analyst 사용자의 경우 접근 가능한 데이터 소스를 지정해야 해당 데이터 소스를 사용하는 그래프를 조회할 수 있습니다.

단, Admin 사용자는 모든 데이터에 접근할 수 있기 때문에 별도로 지정하지 않아도 됩니다.

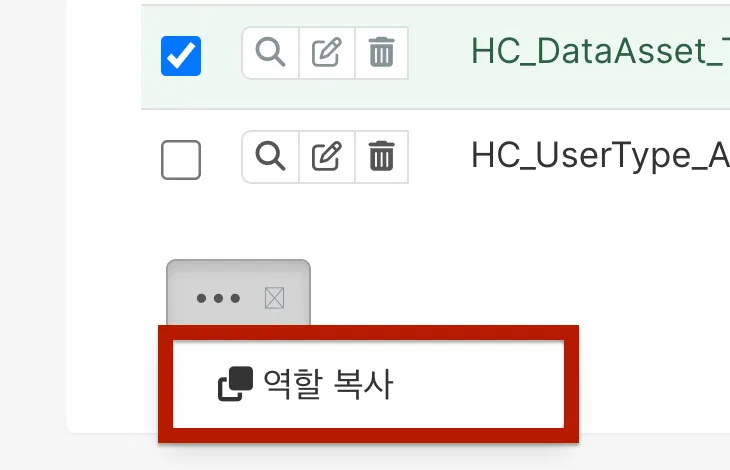

1.

기본 제공되는 HC_DataAsset_* 권한을 복사합니다.

복사할 역할 선택 → (화면 하단) … 버튼 → 역할 복사 클릭

2.

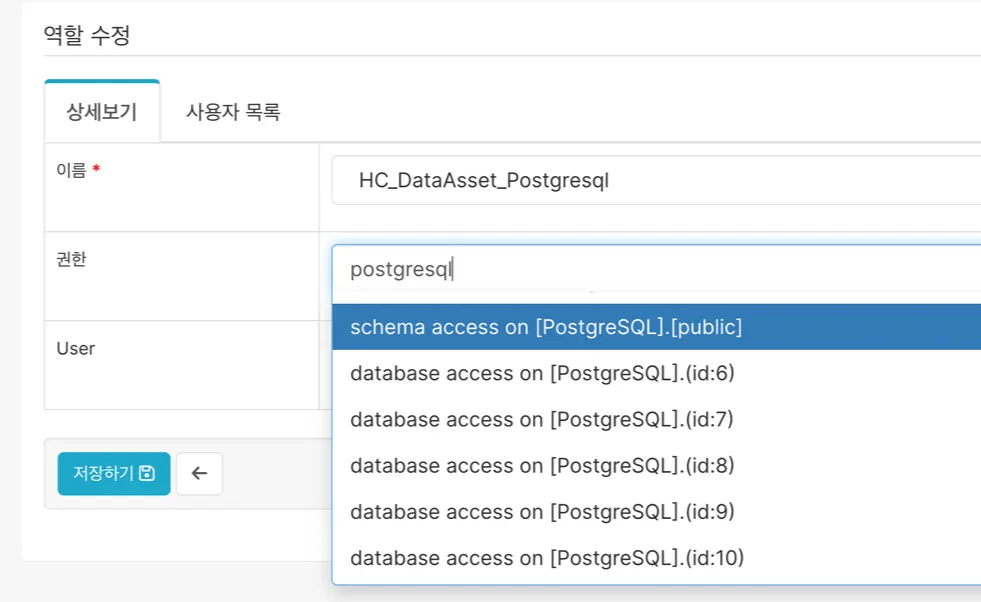

복사한 역할의 레코드 수정 아이콘을 클릭합니다.

3.

권한에 데이터 소스/스키마/데이터베이스에 대한 접근 권한을 지정합니다.

•

database 접근 권한 : database access on [데이터베이스명]

•

schema 접근 권한 : schema access on [스키마명]

•

datasource 접근 권한 : datasource access on [데이터소스명]

4.

HC_DataAsset_* 규칙에 맞추어 역할명을 수정합니다.

i.e. HC_DataAsset_IDK2, HC_DataAsset_Postgresql 등

5.

권한을 부여할 사용자를 추가하고 저장합니다.

역할 | 권한 |

Viewer | HC_UserType_Viewer HC_DataAsset_* |

Analyst | HC_UserType_Analyst HC_DataAsset_* |

Admin | Admin (모든 데이터 접근 가능) |

6.

필요한 경우 행 수준 보안을 추가로 설정하여 특정 조건에 따라 데이터를 조회할 수 있도록 설정할 수 있습니다.

기능적 액세스 권한 부여 (선택)

HC_UserType_Analyst 사용자는 sql_lab이 부여된 경우만 SQL Lab 기능에 접근할 수 있으며,

SQL Lab에서도 접근 권한이 부여된 데이터 소스에만 접근 가능합니다.

Analyst에게 SQL Lab 접근 권한이 필요한 경우,

역할 수정의 “상세보기” 화면에서 권한 박스의 빈 영역을 클릭한 후 sql_lab 권한을 부여합니다.

최종적으로 역할 별 주어지는 권한은 다음 표를 참고하세요.

역할 | 권한 |

Viewer | HC_UserType_Viewer HC_DataAsset_* |

Analyst | HC_UserType_Analyst HC_DataAsset_*

sql_lab(기능적 액세스 - 선택 사항) |

Admin | Admin |

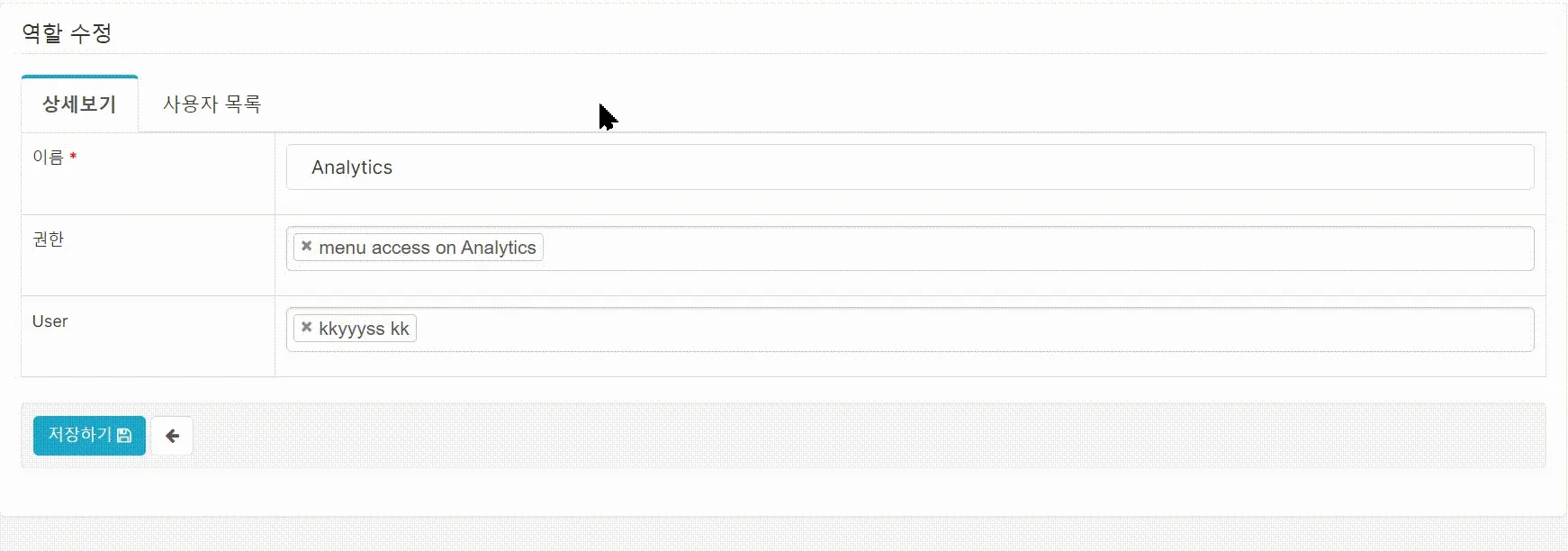

그 외 상세 권한의 추가/수정

역할 수정의 “상세보기” 화면에서 권한 박스의 빈 영역을 클릭하여 부여할 권한을 지정하고

역할을 부여할 사용자를 지정한 후, 저장하기 버튼을 클릭합니다.